Что такое тор браузер? анонимная луковичная программа и как его скачать?

Содержание:

- 3. Содержимое hosts

- Настройка Tor для работы через ретранслятор типа мост

- Tor Browser вместе с VPN

- Изменение темы оформления

- Раздел 7. Социальные сети TOR

- Как пользоваться браузером Тор

- Как работает Тор Браузер

- Как заблокировать Tor

- Tor это что?

- Как настроить ТОР браузер на Андроиде?

- Раздел 10. Различные интересные сайты в сети Tor

- Как удалить TOR браузер

- Что такое TOR?

- Что выбрать: Tor или VPN или прокси

- Заключение

3. Содержимое hosts

Настройка Tor для работы через ретранслятор типа мост

Теория: некоторые провайдеры Интернет-услуг блокируют работу Tor. Они могут использовать различные подходы, например, блокировать подключения ко всем IP сети Tor либо анализируя трафик и, если он определяется как принадлежащий сети Tor, блокируют его.

Для обхода такой блокировки можно использовать ретрансляторы. Мост – один из разновидностей ретрансляторов. Поскольку известны не все IP адреса мостов, то есть шанс обойти блокировку Tor’а.

Чтобы это работало, нужен obfs4 и список актуальных IP адреса мостов. В виде исходного кода obfs4 можно получить здесь:

- https://gitweb.torproject.org/pluggable-transports/obfs4.git/

- https://github.com/Yawning/obfs4

Он написан на языке Go. Вы можете скомпилировать исполнимые файлы из исходного кода. Я же возьму бинарники из Tor Browser. Нужные файлы находятся в папке \Browser\TorBrowser\Tor\PluggableTransports\ вашего Tor Browser. Скопируйте эту папку в C:\Tor\.

Выберите obfs4 и нажмите кнопку «Получить мосты!»:

Введите капчу:

Вам будет дан список из трёх адресов. Скопируйте одну из этих строк.

Другим способом получения мостов является отправка электронного письма на адрес bridges@torproject.org

Пожалуйста, обратите внимание на то, что вы должны отправить электронный запрос с использованием одного из перечисленных сервисов: Riseup, Gmail или Yahoo.. Теперь в файл C:\Tor\torrc добавьте:

Теперь в файл C:\Tor\torrc добавьте:

ClientTransportPlugin obfs2,obfs3,obfs4,scramblesuit exec C:\Tor\PluggableTransports\obfs4proxy.exe Bridge СТРОКА UseBridges 1

Вместо СТРОКА вставьте одну из тех длинных строк, которую мы получили на предыдущем шаге:

Должно получиться примерно так:

ClientTransportPlugin obfs2,obfs3,obfs4,scramblesuit exec C:\Tor\PluggableTransports\obfs4proxy.exe Bridge obfs4 216.218.131.139:443 DC99C664E304326DC2A0CE66F76F3839F796EEC6 cert=OQcT+t2aA5PiY8VYs22O9Cl1bbXL0ZSpyJFFDikcZi3LVHOA4M/qrBhNF9MgxD8IbZLXdA iat-mode=0 UseBridges 1

Выполним проверку:

C:\Tor\tor.exe -f "C:\Tor\torrc"

Пример вывода:

Jul 22 13:24:09.810 Tor 0.3.3.7 running on Windows 8 with Libevent 2.0.22-stable, OpenSSL 1.0.2n, Zlib 1.2.8, Liblzma N/A, and Libzstd N/A. Jul 22 13:24:09.812 Tor can't help you if you use it wrong! Learn how to be safe at https://www.torproject.org/download/download#warning Jul 22 13:24:09.832 Read configuration file "C:\Tor\torrc". Jul 22 13:24:09.842 Path for GeoIPFile (<default>) is relative and will resolve to C:\WINDOWS\system32\<default>. Is this what you wanted? Jul 22 13:24:09.842 Path for GeoIPv6File (<default>) is relative and will resolve to C:\WINDOWS\system32\<default>. Is this what you wanted? Jul 22 13:24:09.844 Scheduler type KISTLite has been enabled. Jul 22 13:24:09.845 Opening Socks listener on 127.0.0.1:9050 Jul 22 13:24:10.000 Bootstrapped 0%: Starting Jul 22 13:24:12.000 Starting with guard context "bridges" Jul 22 13:24:12.000 new bridge descriptor 'Unnamed' (cached): $DC99C664E304326DC2A0CE66F76F3839F796EEC6~Unnamed at 216.218.131.139 Jul 22 13:24:12.000 Delaying directory fetches: Pluggable transport proxies still configuring Jul 22 13:24:19.000 Bootstrapped 80%: Connecting to the Tor network Jul 22 13:24:19.000 Bootstrapped 85%: Finishing handshake with first hop Jul 22 13:24:20.000 Bootstrapped 90%: Establishing a Tor circuit Jul 22 13:24:22.000 Tor has successfully opened a circuit. Looks like client functionality is working. Jul 22 13:24:22.000 Bootstrapped 100%: Done

Обратите внимание на строки, в которых говорится об использовании моста:

Jul 22 13:24:12.000 Starting with guard context "bridges" Jul 22 13:24:12.000 new bridge descriptor 'Unnamed' (cached): $DC99C664E304326DC2A0CE66F76F3839F796EEC6~Unnamed at 216.218.131.139

А строка Bootstrapped 100%: Done говорит о том, что подключение прошло успешно.

Обратите внимание, что obfs4proxy.exe не выгружается после остановки Tor и даже после закрытия консоли:

Вам нужно вручную остановить этот процесс.

Для поиска PID:

netstat -aon | findstr ":9050"

Для добавления в автозагрузку с настройками:

C:\Tor\tor.exe --service install -options -f "C:\Tor\torrc"

Tor Browser вместе с VPN

Браузер Tor и VPN можно использовать одновременно, хотя придется повозиться с настройками. Есть две схемы: VPN через Tor (VPN through Tor) и Tor через VPN (Tor through VPN). В каждом случае настройки конфиденциальной работы сильно отличаются.

Мы не сможем объяснить в одной статье все подробности, но основные моменты поясним. А пока отметим важный факт: как бы ни настроить подключение, Tor и VPN вместе сильно замедляют скорость передачи данных. Такова плата за повышенную приватность работы в Интернете.

Tor-through-VPN (Тор через VPN)

Если вы используете подключение типа Tor-through-VPN, то цепочка выглядит так: ваш компьютер > VPN > Tor > Интернет.

Первый плюс такого метода заключается в том, что провайдер не видит, что вы используете Tor (хотя и видит, что вы используете VPN-сервис). Кроме того, сервер Tor, через который вы войдете в луковичную сеть, не увидит ваш IP-адрес, а это само по себе дополнительная мера безопасности.

Минусы заключаются в том, что VPN-сервис будет знать ваш настоящий IP-адрес, а вы не сможете защитить себя от опасных точек выхода из сети Tor.

Некоторые VPN-сервисы (NordVPN, Privatoria, TorVPN) имеют настройки для создания подключений типа Tor-through-VPN. Это хорошо, но использование браузера Tor, обеспечивающего сквозное шифрование, все равно лучше.

VPN-through-Tor (VPN через Тор)

Если вы используете подключение типа VPN-through-Tor, то цепочка выглядит так: ваш компьютер > VPN > Tor > VPN > Интернет.

Этот тип подключения безопаснее первого, он обеспечивает практически полную анонимность и конфиденциальность работы в Интернете.

Однако существует всего два VPN-сервиса, поддерживающих такие подключения, а именно AirVPN и BolehVPN. Если вас не смущает столь малый выбор, то VPN-through-Tor – более предпочтительный вариант.

Во-первых, VPN-сервис не знает ваш настоящий IP-адрес, а видит лишь IP-адрес точки выхода из сети Tor. Если вы забрались так далеко, то стоит платить за VPN лишь с помощью биткоинов и только через браузер Tor. В таком случае у VPN-сервиса не будет ни единой зацепки, по которой вас можно идентифицировать, и даже если сервис ведет логи.

Другой однозначный плюс – защита от опасных точек выхода из сети Tor (спасибо VPN-сервису, шифрующему ваши данные).

Этот метод позволяет обойти любые блокировки точек выхода сети Tor, с которыми можно столкнуться, используя подключение типа Tor-through-VPN.

Если вы не хотите возиться с настройкой подключения VPN-through-Tor, вы всегда можете подключиться по схеме Tor-through-VPN. Для этого нужно подключиться к VPN-сервису, а затем запустить браузер Tor.

Изменение темы оформления

Раздел 7. Социальные сети TOR

Темная паутина полна удивительных сайтов. Один из них – Facebook. Это зеркальный сайт реального Facebook. Создав учетную запись Facebook через темную паутину, вы можете попытаться сделать это полностью анонимно. Однако это требует большой работы, потому что, как мы знаем, Facebook любит собирать все данные, до которых могут дотянуться.

Что еще более важно, эта зеркальная версия социальной сети является обходным путем государственная цензура. Некоторые режимы подвергают социальные сети цензуре или делают их полностью недоступными для своих граждан. Используя темную веб-версию Facebook, люди могут попытаться остаться анонимными. Ссылка на Facebook: https://www.facebookcorewwwi.onion/

Ссылка на Facebook: https://www.facebookcorewwwi.onion/

Hidden Answers

Hidden Answers можно описать как темную веб-версию Reddit. Вы можете задать любой вопрос, который вам нравится, без какой-либо цензуры. Другие члены сообщества постараются ответить на ваши вопросы. Также может быть весело просто читать вопросы других людей. Помните, что это нефильтрованная часть интернета, и вы можете столкнуться с разговорами, которые вы не хотите видеть.

Это также отличное место, чтобы задать вопросы о темной паутине, если вы новичок в этой части интернета.

Ссылка на Hidden Answers: http://answerstedhctbek.onion/

The Hub

Хаб – это еще одно отличное место для общения с другими пользователями темной паутины, на этот раз обсуждая темы, связанные с темными рынками, новостями мира, и даже хакерские и охранные руководства компаний и операций по всему миру используют этот луковый адрес.

Ссылка на The Hub: http://thehub7xbw4dc5r2.onion/

Smuxi

Smuxi – это бесплатный сайт онлайн-чата и луковый сервис, где вы сможете легко встречаться и общаться с другими пользователями Dark Web. Это очень удобный сервис, который использует IRC-клиент, чтобы помочь вашим сообщениям оставаться зашифрованными между пользователями.

Ссылка на Smuxi: http://bskoid4l5redrw5m.onion/

The Dark Lair

The Dark Lair изначально была платформой для размещения изображений и со временем превратилась в социальную сеть. Вы можете обмениваться изображениями, оставлять комментарии и взаимодействовать с другими пользователями как зарегистрированными, так и анонимными пользователями.

Ссылка на The Dark Lair: http://vrimutd6so6a565x.onion/

Galaxy3

Не доверяете темному веб-сайту Facebook? В этом случае вам следует попробовать Galaxy3. Конечно, вы не найдете там большинство своих реальных друзей. Тем не менее, вы найдете экспертов по компьютерному коду, людей, ищущих свидания для взрослых, и других интересных людей.

Ссылка на Galaxy3: http://galaxy3m2mn5iqtn.onion/

Как пользоваться браузером Тор

Создатели веб-проводника позаботились о клиентах, предусмотрев возможность работы в «темной Сети» с компьютера и телефона. Зная, как правильно пользоваться браузером Tor на каждом из устройств, можно сохранить приватность в Интернете вне зависимости от используемого устройства. Рассмотрим правила применения для каждого девайса по отдельности.

Как пользоваться Тор на телефоне

С ростом числа смартфонов все больше людей входит в Интернет с мобильных устройств, поэтому предпочитают пользоваться Tor браузером на Андроид или iOS. Ниже рассмотрим, в чем особенности каждого из вариантов.

Андроид

В отличие от других веб-проводников для смартфонов, где с установкой не возникает трудностей, запуск Tor-браузера имеет особенности. Во избежание трудностей старайтесь следовать инструкции и пользоваться веб-проводником с учетом приведенных рекомендаций. Несмотря на возможность установки Tor на все версии Андроид, лучше использовать программу на телефонах с ОС от 5.0 и выше

Перед тем как пользоваться браузером Тор на Андроиде, необходимо его скачать и установить на ПК. Для этого сделайте следующие шаги:

- Войдите в приложение Гугл Плей и найдите через поиск программу Tor Browser.

- Жмите на кнопку установить и откройте программу.

Кликните на кнопку Соединение в нижней части дисплея. Дождитесь подключения. Процесс соединения может занять некоторое время. Для успешного выполнения работы держите приложение открытым. После завершения загрузки появляется окно, которое во многом напоминает браузер Мозилла.

С этого момента доступно использование Tor браузера на Андроид. Вы можете переходить по вкладкам и быть уверенным в конфиденциальности. С этого момента трафик шифруется, а ранее блокированные сайты становятся доступными.

Настройки

- Войдите в раздел Параметры и жмите на первую строчку Сделайте Tor Browser браузером по умолчанию. В этом случае страницы Интернета будут автоматически открываться через Тор.

- Установите поисковую систему по умолчанию. По аналогии с другими браузерами в Тор можно пользоваться разными поисковиками. Для внесения изменений войдите в раздел параметр, а там Поиск. По умолчанию установлен Гугл, но при желании этот параметр можно поменять.

- Запретите возможную слежку. Для повышения уровня приватности перейдите в Параметры, а там зайдите в раздел Приватность. В самом верху вы найдете тумблер Не отслеживать. Переведите его в правую сторону. Здесь же включите защиту от отслеживания, если она отключена. Ниже поставьте отметку в разделе Удаление моих данных при выходе. После ее нажатия можно выбрать, что именно будет очищаться.

- Настройте конфиденциальность. Чтобы правильно пользоваться браузером Тор с позиции защиты личных данных, войдите в главное меню, а там Настройки безопасности. В последних версиях может быть указано, что все необходимые параметры уже введены и дополнительно ничего делать не нужно.

После этого можно пользоваться браузером Тор в обычном режиме. Управление мало отличается от других проводников, поэтому у пользователей не возникает вопросов. В верхней части находится поисковая и одновременно адресная строка. Для одновременного открытия всех вкладок жмите на значок с цифрой слева от кнопки меню. По желанию можно открыть приватную вкладку. В таком случае веб-проводник не будет запоминать историю посещений.

Айфон

Многие владельцы Айфонов интересуются, как пользоваться браузером Тор на iOS. Здесь действуют те же принципы, что рассмотрены выше (для Андроид). Разница в том, что название приложения в магазине App Store немного иное — TOR Browser + VPN. После скачивания и установки дальнейшая настройка и применение ничем не отличается от того, что рассмотрен выше. После внесения базовых настроек можно пользоваться Тор браузером на Айфоне в обычном режиме. При этом владелец смартфона с iOS получает доступ ко всем возможностям, начиная с приватности, заканчивая посещением заблокированных ранее сайтов.

Вам может быть интересно: Как исправить ошибочный сертификат в Опере: решаем проблему сами

Как работает Тор Браузер

Тор использует уникальную систему, принцип работы который был разработан военно-морским флотом США для защиты правительственной разведывательной связи. Теперь же пользоваться это системой можем каждый из нас.

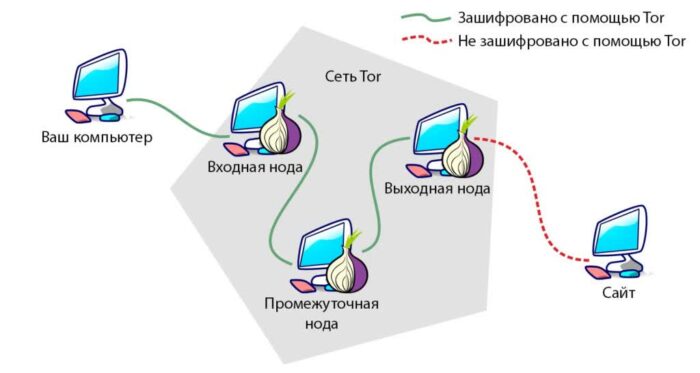

От части принцип работы довольно прост. Ваши данные упаковываются в слои зашифрованных пакетов, прежде чем они попадают в сеть Tor. Затем он направляется через ряд серверов, управляемых добровольцами, называемых узлами или ретрансляторами.

Каждый раз, когда ваши данные проходят через один из этих ретрансляторов, слой шифрования удаляется, чтобы показать местоположение следующего ретранслятора. Когда вы достигнете конечного ретранслятора на вашем пути, известного как узел выхода, последний уровень шифрования будет удален. И ваши данные будут отправлены в конечный пункт назначения.

Каждое реле только расшифровывает достаточно данных, чтобы знать местоположение предыдущего и следующего реле. Поскольку каждый путь генерируется случайным образом и ни один из ретрансляторов не ведет записей, практически невозможно отследить вашу активность через сложную сеть Tor. Принцип работы, думаю, вы поняли.

Как заблокировать Tor

Способы ограничения Tor заключаются в основном во введении блока посредством DPI-оборудования, но оно стоит дорого, мало кто соглашается его устанавливать — делать это требуют за свой счет. К тому же разработчики браузера уже внедрили маскировку трафика.

Блокировка в России

В РФ ТОР запрещен по той же причине, что и остальные сервисы для обхода блокировок. Сервис и браузер нельзя использовать в нашей стране, но фактически к организации Tor Project правительство не обращалось. Количество пользователей из РФ не изменилось и остается в рамках 200-300 тысяч человек ежемесячно. Это связано с тем, что действенные способы блокировки в России не работают — в стране слишком много независимых провайдеров.

Блокировка в других странах

Официально Tor считается незаконным в странах, где правительство пытается поддерживать жесткий уровень интернет-цензуры. Главным центром по борьбе с анонимностью, а заодно и свободой слова, является Китай — в этой стране запрещено пользоваться VPN и Tor на государственном уровне.

Получилось это потому, что все выходы интернет-трафика контролируются правительством. В остальном мире это трудно, но сторонники цензуры стараются заставить провайдеров следить за ситуацией за свой счет. Подобное практикуется в ряде стран:

- Республика Беларусь;

- Республика Казахстан;

- Турция;

- Иран;

- Бахрейн;

- Вьетнам;

- Египет;

- Сирия;

- КНДР;

- Куба.

Как можно видеть из списка, блокировка Tor и VPN-сервисов на законодательном уровне практикуется преимущественно в странах, правительства которых опасаются свободы слова. Это связано с тем, что цензуру легче всего обойти с помощью этих сервисов.

Tor это что?

Прежде всего, Tor – некоммерческая организация, ведущая исследования и разработки в сфере обеспечения конфиденциальности и анонимности пользователей глобальной сети. Tor был задуман как механизм, способный умерить пыл государственных структур, отслеживающих ваше местоположение и изучающих ваши привычки по истории посещения веб-страниц.

Результатом этих исследований стала технология, которая позволяет «перебрасывать» трафик пользователя через промежуточные узлы, поддерживаемые тысячами добровольцев по всему миру, что делает чрезвычайно сложной задачу определения источника информации или местоположение пользователя.

Принцип работы сети Tor. (Википедия)

Дистрибутив программного обеспечения, которое необходимо для того, чтобы воспользоваться Tor (Tor-браузер) можно загрузить из Интернета, причем существуют версии для смартфонов на Андроид.

Разумеется, у любой медали две стороны, и у Tor есть недостатки. Например, скорость Интернета будет медленнее с использованием Tor из-за наличия дополнительных промежуточных узлов на пути трафика. Кроме того, Tor блокирует ряд браузерных плагинов, таких как Flash и QuickTime. Ролики с YouTube также по умолчанию работать не будут, хотя уже есть способы обойти это ограничение.

Кто создал Tor?

Технология, лежащая в основе Tor, была разработана при содействии военно-морских сил США за счет средств, на 60% обеспеченных Госдепом и Минобороны США. В 2002 г., когда Tor вышел в свет, акцент был в большей степени на защите Интернет-пользователей от корпораций (которые аккумулировали и затем продавали частную информацию), нежели от госструктур. Исполнительный директор проекта Tor Эндрю Льюман так обозначил цели создания Tor: «Мы хотим изобрести способ дать вам контроль над вашей личной информацией … и дать вам возможность самому решать, доверяете ли вы Google, доверяете ли вы Amazon, доверяете ли вы BBC или кому-либо еще».

Кто использует Tor

Команда разработчиков и идеологов Tor утверждает, что их пользователей можно поделить на четыре группы: обычные люди, желающие держать свою деятельность в Интернете в тайне от любопытных глаз (например, рекламодателей); те, кто озабочен проблемой кибершпионажа; пользователи, обходящие таким образом цензуру, имеющую место в некоторых частях мира. Кроме того, разработчики Tor утверждают, что их технологию часто используют военные. Например, один из главных пользователей Tor — военно-морские силы США.

Темная сторона Tor

Покров анонимности, которым дает Tor, делает его весьма привлекательным для преступников всех мастей.

Tor не только помогает скрывать личность пользователя, но также дает возможность размещать веб-сайты таким образом, что они доступны только в Tor-сети. Это часть так называемой «темной паутины» (dark web), и обычное дело – упоминание Tor в контексте какой-либо криминальной истории.

Насколько хорошо работает Tor?

Спецслужбы частенько предпринимают попытки атаковать Tor, однако, похоже, пока без особого успеха. Так, представители Агентства национальной безопасности (NSA) констатируют, что могут идентифицировать малую часть пользователей Tor посредством ручного анализа, однако идентифицировать конкретного пользователя по запросу пока невозможно.

Как настроить ТОР браузер на Андроиде?

Сразу после установки вы можете смело использовать браузер Тор на своем смартфоне – выполнять какие-либо настройки, если вы не понимаете их сути, разработчик не рекомендует. В результате этого вы можете существенно снизить степень своей анонимности и конфиденциальность передачи данных, поэтому нажимать все подряд действительно не стоит.

Те же пользователи, для которых работа с браузером не представляет никаких сложностей, могут сами управлять уровнем своей безопасности.

Всего в настройках браузера имеется три уровня безопасности:

- Стандартные настройки – если ползунок стоит на этой отметке, то все функции самого Тор и сайтов, которые вы будете посещать, включены.

- Более безопасные – некоторые функции сайтов, которые могут наносить урон вашей безопасности, будут отключены, из-за чего их работа может быть некорректной или и вовсе, ресурсы будут недоступными. В частности, будут отключены JavaScript, отдельные шрифты и символы, аудио, видео.

- Наиболее безопасные настройки – будут разрешены только отдельные настройки сайтов, поэтому могут пострадать изображения, различные медиа и даже скрипт ресурса.

Таким образом, повышая свою безопасность, вы получите некорректную работу сайтов, большинство из них и вовсе откажутся открываться. Выбрать оптимальный для вас уровень настроек вы можете в разделе «Настройки безопасности», который можно найти в выпадающем списке после нажатия многоточия на верхней панели браузера.

Раздел 10. Различные интересные сайты в сети Tor

Deep Web Radio

Ищете какую-нибудь сопровождающую музыку, пока вы просматриваете dark net? Вам повезло, потому что у темной паутины есть своя цифровая радиостанция. С помощью Deep Web Radio вы можете выбирать между всеми видами музыкальных потоков через Tor. В момент написания этой статьи, мы могли выбрать один из 11 различных каналов с различными музыкальными жанрами.

Ссылка на Deep Web Radio: http://76qugh5bey5gum7l.onion/

Тор Метрика

В Метрике Tor вы можете найти более подробную информацию о проекте. Если вас интересует конфиденциальность и то, как работает проект Tor, этот сайт может дать вам некоторое представление. Помимо всего прочего, вы можете увидеть, сколько людей используют браузер Tor и сколько .onion сайтов существуют. Статистика пользователей Tor также может дать вам хорошее представление о том, сколько активности существует в темной паутине.

Некоторые забавные факты:

- Только около 6% пользователей Tor используют браузер для доступа к темной паутине.

- Некоторые из наиболее плодовитых пользователей Tor являются выходцами из стран с относительно небольшим населением, таких как Германия или Нидерланды.

- Только в 2019 году браузер Tor был загружен около полумиллиона раз.

Ссылка на метрику Tor: http://rougmnvswfsmd4dq.onion/

Сайт ЦРУ

У Тора невероятная история. Он был впервые разработан ВМС США, чтобы помочь информаторам, размещенным в зарубежных странах, безопасно передавать информацию обратно. В этом духе ЦРУ запустило сайт Onion, чтобы помочь людям во всем мире безопасно получить доступ к его ресурсам.

Ссылка на сайт ЦРУ: ciadotgov4sjwlzihbbgxnqg3xiyrg7so2r2o3lt5wz5ypk4sxyjstad.onion

Как удалить TOR браузер

Любая установленная программа встраивается в системную папку операционной системы и в реестр. Но TOR инсталлируется в портативном режиме, поэтому все его элементы находятся только на Рабочем столе в единой папке.

Удаление программы происходит путем удаления папки с ее содержимым. Очистка реестра не требуется.

Как удалить тор браузер с компьютера на ОС Windows:

- закрыть программу;

- открыть Диспетчер задач – нажать комбинацию Ctrl+Alt+Delete – запустить раздел с соответствующим названием в синем меню;

- Приложения – Журнал – Tor Browser;

- нажать Снять задачу;

- вкладка Процессы – проверить наличие файла tor.exe. Если таковой имеется, завершить его действие;

- удалить папку с браузером с Рабочего стола;

- очистить Корзину.

Удаление с ОС Linux:

- закрыть программу;

- Меню – Системные утилиты – Системный монитор;

- завершить все процессы по активности браузера TOR;

- удалить папку с файлами программы в Корзину – очистить Корзину.

Удаление с MacOS:

- закрыть браузер;

- Приложения – Tor Browser – переместить в Корзину;

- очистить Корзину.

Что такое TOR?

Я вовсе не хочу загружать вас техническими терминами и понятиями, которые, по большому счету, будут лишними. Просто буквально в двух словах (на пальцах) обрисую принцип работы технологии Тор и построенного на ее основе Tor Browser. Это знание позволит вам понять, что стоит ждать от этого ПО, какие сильные и слабые стороны у него есть, чтобы уже осознано применять его для своих нужд.

Итак, изначально все это варилось в одном из военных ведомств США. Зачем им это было нужно история умалчивает, но в начале двухтысячных зачатки технологии Тор были совершенно неожиданно выложены в общий доступ. Причем были открыты исходные коды и это ПО попало в статус свободно распространяемого. Что это значит? И насколько можно доверять такому «подарку»?

Вопрос справедливый, но доверять можно именно по причине открытости кода этой технологии. Дело в том, что с тех пор (за полтора десятка лет) эти программные коды изучили (и вносили изменения) сотни, если не тысячи смыслящих в этом людей и никаких «закладок» и «потайных дверей» найдено не было. Там, где речь идет о безопасности (в нашем случае передаче и хранении информации), лучше работать именно с открытым ПО (программным обеспечением).

Кстати, именно поэтому при выборе программы для шифрования данных (файлов, папок и всего компьютера) я выбрал ТруКрипт, а для хранения паролей в зашифрованном виде использую Кипас. Просто они относятся к разряду свободного ПО и их код проверяли тысячи грамотных специалистов. Так как-то спокойнее, ибо храню много паролей от сервисов завязанных на деньги и потерять их было бы очень накладно.

Замечательно, не правда ли? Я понимаю, что таким образом люди могут прикрывать свои темные делишки. Не без этого, конечно же. Но общая идея Тора все же светлая — обеспечить пользователю интернета реальную свободу в виде полной анонимности. Например, в каких-то странах может быть не обосновано блокирован доступ к каким-то ресурсам, а Тор Браузер позволит эти препоны обойти и не понести наказания за данное нарушение, ибо не узнают, что вы это делали (или не докажут). Но не суть…

Как работает TOR? Это называют луковичной маршрутизацией. Смотрите. Существует сеть узлов принадлежащих приверженцам этой технологии. Для передачи данных используются три произвольных узла. Но какие из них? А этого как раз никто и не знает.

Тор браузер отправляет пакет первому узлу, причем в нем находится зашифрованный адрес второго узла. Первый узел знает ключ для шифра и, узнав адрес второго, переправляет туда пакет (это как у лука сняли первый слой). Второй узел, получив пакет, имеет ключ для расшифровки адреса третьего узла (сняли еще один слой с лука). Таким образом, со стороны не возможно понять, какой именно сайт вы в итоге открыли в окне своего Tor Browser.

Но обратите внимание, что шифруется только путь (маршрутизация), а само содержимое пакетов не шифруется. Поэтому для передачи секретных данных лучше будет их предварительно зашифровать (хотя бы в упомянутом выше ТруКрипте), ибо возможность их перехвата (например, с помощью снифферов) существует

Кроме этого у данной технологии есть еще несколько недостатков (или особенностей):

- Интернет-провайдер (или кто-то еще, кто следит за вашим трафиком) может понять, что вы используете Тор. Что именно вы смотрите или делаете в сети он не узнает, но иногда сам факт знания того, что вы что-то скрываете, может иметь последствия. Учтите это и по возможности изучите способы усиления маскировки (а они существуют), если для вас это критично.

- В сети TOR используется не специальное скоростное оборудование, а, по сути, обычные компьютеры. Отсюда выплывает и еще один недостаток — скорость передачи информации в этой секретной сети может существенно различаться и иногда ее бывает явно недостаточно для, например, просмотра медиа-контента.

Что выбрать: Tor или VPN или прокси

Если ваша цель зашифровать передаваемые данные, чтобы их не мог анализировать ваш Интернет-провайдер, то может подойти как Tor, так и свой VPN, который вы настроили сами! Я бы не рекомендовал использоваться какими бы то ни было посторонними VPN, поскольку их владелец может видеть весь передаваемый трафик + IP клиента (то есть ваш IP адрес). Если вы используете сторонний VPN сервис, то вы гарантированно получаете соглядатого, который, как минимум, ещё и знает ваш настоящий IP адрес! Если это платный VPN, то он абсолютно не подходит для анонимности, поскольку сервис VPN знаете не только ваш IP и имеет доступ ко всем передаваемым данным, то и по вашим платёжным реквизитам знает кто вы.

Собственноручно настроенный OpenVPN позволяет шифровать передаваемый трафик и объединять свои устройства в виртуальную частную сеть. Также вы можете скрывать свой настоящий IP адрес и обходить блокировки сайтов. Но для анонимности такой вариант не подходит, поскольку для работы OpenVPN необходима аренда VPS, за которую нужно платить. Хотя если для оплаты вы используете криптовалюту или другие анонимные способы, то OpenVPN поможет вам быть анонимным.

Использование одиночного прокси имеет такие же недостатки, как и VPN: соглядатай + прокси-сервис знает ваш настоящий IP адрес. Дополнительный недостаток в отсутствии шифрования — ваш Интернет провайдер по-прежнему может анализировать ваш трафик и даже блокировать доступ к веб-сайтам.

Ситуация с сокрытием IP улучшается если используется цепочка прокси, поскольку (зависит от настроек), каждый следующий прокси знает IP адрес предыдущего узла (всегда) и IP адрес 1 узла перед предыдущим (иногда). Если учесть, что трафик ни на каком этапе не зашифрован, а определённая часть публичных прокси это просто honeypots (предназначены для эксплуатации пользователей), то вариант с прокси не самый лучший способ обеспечить анонимность.

Заключение

VPN-сервисы – это мощные инструменты защиты данных и онлайн-анонимности.

Вы можете воспользоваться VPN, чтобы безопасно и надежно работать в Интернете из любой точки мира, не переживая при этом о хакерах, шпионах и атаках вредоносного ПО. Но если вы объедините VPN и Tor, то сможете защитить себя даже еще более надежным образом.

Если вы хотели бы защитить свою конфиденциальную информацию (например, историю просмотров или банковские данные) во время работы в Интернете или избежать онлайн-слежки и спокойно воспользоваться правом на свободу речи, то установите подключение типа VPN-через-Tor.

Если вы ищете надежный VPN с первоклассными функциями безопасности, ознакомьтесь с нашим рейтингом пяти лучших. Все они предоставляют бесплатные пробные периоды и/или дают гарантию возврата денег, так что вы можете испытать их на деле без какого-либо риска и понять, подойдут ли они вам.

Хотите оформить подписку на VPN по самой выгодной цене? Загляните в наш раздел VPN-скидок и лучших предложений.

| NordVPN NordVPN | 9.8/10 | Читать отзыв | Узнать больше Начать » Перейти на сайт | |

| 2 | ExpressVPN ExpressVPN | 9.8/10 | Читать отзыв | Узнать больше Начать » Перейти на сайт |

| 3 | Surfshark Surfshark | 9.6/10 | Читать отзыв | Узнать больше Начать » Перейти на сайт |

| 4 | CyberGhost VPN CyberGhost VPN | 9.4/10 | Читать отзыв | Узнать больше Начать » Перейти на сайт |

| 5 | Private Internet Access Private Internet Access | 9.2/10 | Читать отзыв | Узнать больше Начать » Перейти на сайт |

Сравнение VPN-протоколовЧто Google знает про вас?Что такое «функция экстренного отключения от Сети»?Лучшие безлоговые VPN-сервисы

Предупреждение о конфиденциальности!

При посещении сайтов вы передаете им свою конфиденциальную информацию!

Ваш IP-адрес:

Ваше местоположение:

Ваш интернет-провайдер:

Приведенная выше информация может быть использована для отслеживания вашего местоположения, ваших действий в сети и показа таргетированной рекламы.

VPN могут помочь вам скрыть эту информацию от сайтов и обеспечить постоянную защиту. Мы рекомендуем NordVPN —VPN №1 из более 350 протестированных нами провайдеров. Он предоставляет функции шифрования и конфиденциальности военного уровня, которые обеспечат вам цифровую безопасность. Кроме того, на данный момент он предлагает скидку 68%.