Лучшие программы для взлома wi-fi сетей

Содержание:

- Взлом WPS по наиболее вероятным пинам

- Программы для анализа wifi сетей

- Программы для взлома паролей wifi для android

- Взлом WiFi пароля при помощи программ

- Aircrack-ng

- Другие способы

- Проблема мирового экономического кризиса

- Книги и видео по теме

- На чем брутить пароли Wi-Fi?

- Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

- Взлом паролей из рукопожатий и WEP

- Использование адаптеров или переходников

- Последние шаги

- Как найти открытые порты?

- Взлом Wi-Fi хешей

- Атака Pixie Dust

- Сегментирования домашней сети

- Какая атака на Wi-Fi самая быстрая?

Взлом WPS по наиболее вероятным пинам

Кроме уже рассмотренной атаке Pixie Dust, есть ещё одна очень интересная атака на Точки Доступа с включённым WPS. Дело в том, что для некоторых моделей роутеров пины генерируются по определённым алгоритмам, например, исходя из MAC адреса роутера или его серийного номера. Зная эти данные можно сгенерировать один или несколько пинов, которые с высокой долей вероятности подойдут для беспроводной Точки доступа.

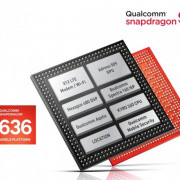

Такая атака реализована в WiFi-autopwner (описание здесь) — в этом скрипте требуется Интернет-подключение для запроса ПИНов онлайн, но зато реализован фикс для адаптеров на чипсете Ralink (таких большинство).

Пример очень быстро взломанных Wi-Fi сетей этим методом:

Ещё аналогичная атака реализована в airgeddon. Но в этой программе WPS атаки не работают с адаптерами на чипсетах Ralink. В этой программе нужно использовать, например, Alfa AWUS036NHA (чипсет Atheros). Лучше всего с антенной Alfa ARS-N19. Именно такую связку используя и я.

Другие подробности смотрите в статье «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам».

Программы для анализа wifi сетей

Хорошее тестирование сети, особенно для организаций — это пожалуй самая главная часть в использовании сети. Залатать все дыры вам помогут программы, указанные ниже.

MAC Address Scanner — Программа для поиска, сканирования сети и обнаружения MAC-адресов. Подкупает в этом софте довольно простенький и понятный интерфейс, а также ее доступность в интернете.

Wifi Analyzer (Windows/Android) — Основной задачей программы является анализ распределения каналов для устранения различных помех, связанных с другими роутерами. Так же в данном софте можно произвести тест уровня сигнала сети. Выделить можно еще то, что данное приложение использовать даже на Android и никак не проиграть в функционале PC версии программы.

WiFinspect (Android) — Все та же программа для статистики сети и анализа. Но уже для нее нужны права суперпользователя которые можно получить для вашего устройства, перейдя на форумы по данной тематике, к примеру на 4ПДА. А так приложение неплохое и самое главное бесплатное.

Программы для взлома пароля от вай фай для Linux

Обыватели Линукса тоже могут порадоваться, ведь для данной ОС тоже существуют способы взлома сети. О них вы сейчас и узнаете.

Kali Linux — Это очень функциональный дистрибутив для Linux, имеющий в своем запасе тестирование, анализирование сети, ее взлом с подбором пароля и многое другое. Kali Linux один из любимчиков в сфере хакинга у пользователей за счет его гибкости настройки и универсальности использования.

Macchanger — Простота, удобство — все это про данный инструмент. Она умеет изменять MAC-адрес PC, а также его восстанавливать. Единственный просак для неподготовленного пользователя будет только наличие одного языка — английского.

Airodump-ng — С помощью GPS можно перехватить данные WiFi и в этом вам поможет данный инструмент. Все это можно также перевести в режим мониторинга, для более легкого изучения сети.

Программы для быстрого взлома Wi-Fi

Здесь больше всего задействован подбор паролей. Иногда он действительно выручает, если нужно быстро взломать какую-либо сеть.

Brutus AET — Да, многие старожилы скажут, что у этого софта истек свой срок годности. Но для многих он все еще может пригодится, ведь в его преимуществах есть простота и удобство. Еще он довольно долго ищет ключ к доступу сети, но все это зависит от базы паролей, которых вы ему дадите на исследование.

All-in-One Checker — Программа отличается хорошей оптимизацией и довольно неплохим интерфейсом. Здесь также на основе баз данных происходит взлом сети, после чего можно спокойно пользоваться WiFi.

Из всех тех вариантов больше всех выделяется программа Elcomsoft Wireless Security Auditor. Она отлично справляется со своей работой, а также имеет множество фич. Но конечно цена не совсем демократичная.

https://youtube.com/watch?v=NUaRLq0OL5Q

Что сделать, чтобы не одна из данных программ не сломала ваш Wifi?

Чтобы обезопасить свое устройство от несанкционированного проникновения и сетевого взлома, можно использовать дополнительные приложения. Одним из примеров является программа Wi-Fi Protector. Ее используют для обезвреживания хакерских атак через WiFi сеть на смартфон или планшет.

В работе программа очень простая. Достаточно включить Wi-Fi Protector, и она мгновенно приступит к защите вашего устройства. Если вы захотите автоматического старта при включении, достаточно в настройках телефона включить функцию «Auto Start».

Работа приложения происходит в фоновом режиме при постоянном контроле вашего соединения. При обнаружении подозрительной активности происходит сигнализация сигнала тревоги, в качестве сигнала можно использовать ринг тон или вибровызов. В меню настроек вы можете выбрать тип сигнала.

Если у вас root права, программа работает таким образом, что ваше устройство будет практически неуязвимо для таких атак. Это делается путем включения опции «Countermeasures». Обычным пользователям без расширенных прав эта опция недоступна, и они будут получать только уведомления об атаках.

Программы для взлома паролей wifi для android

Сейчас в интернете можно без труда найти программы для взлома вай фай, которые предназначены для бесплатного доступа в сеть. Давайте рассмотрим некоторые из них.

WPS Connect — С помощью этой программы можно пользоваться интернетом практически везде. Успех взлома и подключения к сторонней сети составляет около 30 процентов. Главное влияние играет сложность пароля.

Для использования приложения, необходимо иметь root-права для вашего устройства. Провести взлом WiFi можно очень быстро, главное — хороший уровень сигнала. Особенности программы:

- при подключении в программе сохраняется логин и пароль, которые затем выбираются из главного меню;

- наборы PIN-кодов к сети подбираются автоматически;

- может легко заблокировать в своей сети «нежданных гостей».

Программа поддерживает только сети на WPS-протоколах.

WIBR+

WIBR использует алгоритм автоматического набора комбинаций к Wi Fi, и имеет очень высокую вероятность подключения. Программа может взломать более одного Wi Fi за раз, а вся информация об этом видна на одном экране. При нажатии на определенную сеть, вы увидите точную статистику: количество паролей и вариантов, что уже подобрано, а какие комбинации еще остались.

Эта программа может загружать свои словари с самыми используемыми паролями.

С ее помощью можно взломать ближайшее подключение по wi-fi. Но перед использованием программы хорошенько подумайте о вероятности всех последствий, которые могут возникнуть с законодательством.

WifiKill — Эта программа для взлома wifi совмещает в себе много функций. Например, можно отключить от точки доступа любого пользователя. Вот как это выглядит. Допустим, вы хотите подключиться к общему интернету. Обычно к ней уже подключены много пользователей, которые снижают скорость открытия страниц или скачки файлов у вас. Вам нужно отключить пользователей, закрыв им доступ. Для этого запускаем программу, подтвердив свои права суперпользователя, и наблюдаем за сканированием сети. На экране видим список подключенных устройств, включая модель и производителя смартфона. Далее отключаем выбранных пользователей.

AndroDumpper — Данное приложение может не только тестировать Wi-Fi-точки на уязвимости, с ее помощью можно подключиться к защищенным паролем маршрутизаторам, используя протокол WPS. Пароль для подключения к защищенной сети не потребуется. Отметим, что при использовании функционала программы необходимы рут-права. Получить их можно, используя любое соответствующее приложение. Приложение будет работать и без супер прав, но нестабильно и с низкой эффективностью анализа. Программа обладает удобным интерфейсом. Пользователи видят пароли тех сетей, с которых входили в интернет. Можно подключаться и с помощью ПИН-кода. В этом случае соединение более защищено.

Взлом WiFi пароля при помощи программ

В данном сегменте программ для взлома много, но мы поговорим о наиболее популярных.

Взломщик Aircrack-ng

Хорошие отзывы от пользователей имеет утилита Aircrack-ng. Это большой набор инструментов, в который входит: airodump, aireplay, aircrack, airdecap.

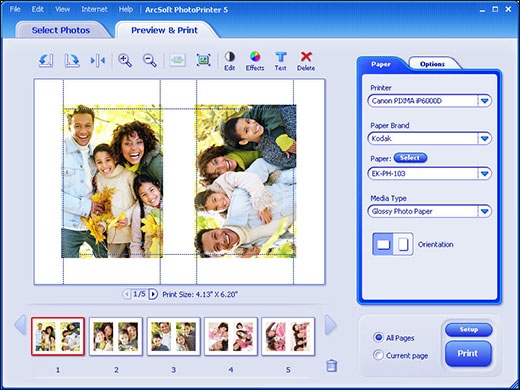

- Скачиваем и распаковываем. Заходим в папку «Bin» запускаем файл Aircrack-ng GUI.

- Во вкладке «Filenames» нужно выбрать дамп который будет перехватывать пакеты и ключи. К примеру, можно взять утилиту CommView for WiFi для этих целей.

- Назначаем тип шифрования, которым вайфай сеть защищена: либо WEP, либо WPA Для варианта WEP необходимо назначить длину ключа и сделать отмену в пункте «USE PTW attack». Для варианта WPA достаточно только определится со словарем для подбора пароля.

- Последнее действие, которое нужно сделать, это нажать на кнопку «Launch». Весь процесс перебора занимает 2-5 минут.

Метод Brute force

Суть брутфорса заключается в полном автоматизированном подборе всех возможных вариантов пароля. Этот метод подходит для продвинутых пользователей, обычному юзеру будет крайне сложно. Такие хакерские методы часто используют для взлома платежных систем, онлайн-банков, учетных записей.

Если вы решились попробовать Brute force, имейте виду, характеристики ПК играют большую роль, если компьютер слабый, программа может делать анализ несколько дней.

На текущий момент существует несколько вариантов «полного перебора»:

- Персональный взлом. Это когда взламывают почту, аккаунт, сайт.

- Брут-чек. Здесь ведется охота по-крупному, 1-2 пароля некому ненужные, интересует большое количество паролей от каких нибудь крупных ресурсов.

- Взлом компьютерного устройства произведенного удаленно.

С Brute force хорошо сочетаются приложения: Brutus AET, All-in-One Checker, Appnimi Password Unlocker.

https://youtube.com/watch?v=1vCLgEQ_j4M

Взломщики для Windows — AirSlax, Wi-FI Sidejacking, CommView for WiFi, Dumpper

- AirSlax – утилита, которая ловит пакеты в сети вай фай, в дальнейшем они необходимы для подбора пароля. Подбирает password с шифрованием WPA, WPA2, WEP, а также пин-код по WPS.

- Wi-FI Sidejacking — этот взломщик полностью бесплатный, мало настроек, утилита представлена на русском языке, поддерживаем мобильные устройства.

- CommView for WiFi – подходит для любой ОС Windows, утилита делает захват и анализ сетевых пакетов. Русский язык присутствует.

- Dumpper – эта утилита на маршрутизаторе взламываем ее PIN код. Запускаем сканер. Через минуту вы будете знать обо всех компьютерах на расстоянии пару метров. Этот PIN необходим будет для некоторых утилит, которые помогут взломать вам пароль WiFi.

Aircrack-ng

Сайт:aircrack-ng.org

Aircrack-ng— полноценный программный комплекс для взлома 802.11 WEP (Wired Equivalent Privacy) Encryption и WPA/WPA2-PSK ключей для WiFi-сетей. Сам набор состоит из нескольких утилит и включает airodump (снифер для сетей 802.11), aireplay (тулза для инжекции Wi-Fi фреймов), aircrack (взлом WEP и брутфорс WPA-PSK), а также airdecap (декодирование перехваченных WEP/WPA файлов). В общем случае для взлома WEP необходимо определенное количество перехваченных пакетов: как только будет захвачено нужное количество фреймов, aircrack-ng будет готова провести статическую атаку на WEP-ключ. СейчасAircrack-ngподдерживает три способа для «восстановления» ключа:

- первый метод через PTW атаку: основное преимущество заключается в небольшом количестве перехваченных пакетов, необходимых для взлома WEP-ключа. Но метод работает только с arp-пакетами, и это, естественно, большой недостаток;

- второй вариант — через FMS / KoreK атаки. Метод включает в себя различные статические воздействия (FMS, KoreK, Brute force) для поиска WEP ключа и требует больше пакетов, чем в случае PTW атаки;

- третий вариант – это подбор с использованием словаря (word list), используется, в основном, для взлома WPA/WPA2 ключей.

Полноценная версияAircrack-ngсуществует только для Linux, хотя на официальном сайте доступна «недоверсия» для ивнды. Разработчики честно предупреждают, что для ее работы нужно самому доработать DLL конкретно для своего Wi-Fi адаптера.

Другие способы

Есть еще несколько способов, которые помогут пароль от чужого

wi fi узнать

и использовать. Простой способ — воспользоваться программой «Брутфорс». Однако эта программа имеет низкую эффективность: в автоматическом режиме утилита будет вводить цифровые и символические комбинации из собственной базы и «успокоится» только тогда, когда отыщет совпадение. Впрочем, программка популярна у обчных пользователей, далеких от нюансов программирования и взлома.

Еще один способ найти пароль от сети — сделать это вручную. Нужно просто включить логику и предположить, что комбинация примитивна, например «12345678» или «qwertyui». Вы удивитесь, как часто этот метод работает!

Но самый простой способ узнать пароль от вай-фай соседа — спросить у него лично. А почему бы и нет? Удачи!

Эту статью можно найти по запросу: wifi как узнать пароль и как узнать пароль от wifi соседа.

Сегодня практически каждый человек имеет хотя бы одно устройство, которое умеет работать с Вай-Фай сетями. Это может быть смартфон, ноутбук, нетбук, планшет или даже обычный персональный компьютер со специальным адаптером. Роутер – точка доступа, раздающая беспроводной интернет, тоже совсем не редкость. Но что делать, если вам срочно нужно зайти в сеть, а своего маршрутизатора у вас нет? Существует один не совсем честный способ — воспользоваться чужим. В данной статье описывается, как можно узнать пароль от подключения в WiFi сети своего соседа.

Проблема мирового экономического кризиса

Книги и видео по теме

Есть много книг про взлом Wi-Fi. Есть очень специфичные, но неполные. А есть прям очень короткие вырезки со всеми интересными моментами. Вот таким вырезками я и решил с вами поделиться. Книги на английском языке, но про современные методы на русском и не пишут. Так что из личной подборки. На авторство не претендую, кому понравится – платите авторам. Есть все методы выше, даже чуть больше, с примерами и инструкциями:

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

А вот и видео последнего руководства парой лет ранее, но зато на русском языке:

https://youtube.com/watch?v=_Lohr_LQ51s

На этом заканчиваю – смотрите, изучайте. Информации выше достаточно, чтобы легко взломать любой Wi-Fi на любом роутере (и даже на школьном). Здесь вопрос только времени и ваших умений.

На чем брутить пароли Wi-Fi?

Локально перебирать пароли лучше на десктопном компе с мощной видюхой, а если его нет, воспользуйся онлайновыми сервисами. Бесплатно в них предлагаются ограниченные наборы, но даже их порой достаточно.

Взлом двух паролей онлайн

Еще один интересный вариант — использовать сеть распределенных вычислений. Сделать это позволяет, например, Elcomsoft Distributed Password Recovery. Эта универсальная программа понимает десятки форматов паролей и хешей, включая .cap, .pcap и .hccapx. Над одной задачей в ней одновременно могут работать до десяти тысяч компьютеров, объединяя ресурсы своих процессоров и видеокарт.

Распределенный брут хешей WPA

Плюс у нее очень продвинутый подход к словарной атаке. Можно использовать маски, приставки и мутации, фактически расширяя объем словаря в несколько раз.

Почему выполняют атаку по словарю вместо брута?

Ключ WPA(2)-PSK генерируется длиной 256 бит. Число возможных комбинаций (2^256) таково, что даже на мощном сервере с графическими ускорителями потребуются годы для их перебора. Поэтому реалистичнее выполнить словарную атаку.

Обычно Wifite2 делает это сам. После захвата хендшейка он проверяет его качество. Если все нужные данные в нем сохранились, то автоматически запускается атака по словарю . Как нетрудно догадаться, в нем всего 4800 самых распространенных паролей.

Он удобен тем, что быстро срабатывает даже на стареньком ноутбуке, однако с большой вероятностью искомой комбинации в этом словаре не будет. Поэтому стоит сделать свой.

Как составить свой словарь?

Сначала я собрал коллекцию словарей из разных источников. Это были предустановленные словари в программах для перебора паролей, каталог в самой Kali Linux, базы утекших в Сеть реальных паролей от разных аккаунтов и подборки на профильных форумах. Я привел их к единому формату (кодировке), используя утилиту recode. Дальше переименовал словари по шаблону , где ## — счетчик из двух цифр. Получилось 80 словарей.

Объединяем 80 словарей, пропуская одинаковые записи

На следующем этапе я объединил их в один, удалив явные повторы, после чего запустил утилиту PW-Inspector для очистки объединенного словаря от мусора. Поскольку пароль для Wi-Fi может быть от 8 до 63 символов, я удалил все записи короче 8 и длиннее 63 знаков.

Затем я подумал, что получился слишком здоровый файл, который можно сократить сильнее без явного ущерба для эффективности перебора. Ты видел в реальной жизни пароли Wi-Fi длиннее 16 символов? Вот и я не видел.

На файлообменнике Кима Доткома можно (647 Мб в ZIP-архиве, 2,8 Гб в распакованном виде).

Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

Некоторые пользователи возлагают большие надежды на обеспечение безопасности своей сети фильтрацией по МАС-адресу, однако, на практике, даже начинающий хакер, обходит такую защиту быстрее, чем хозяин роутера входит в web-конфигуратор прибора с правами администратора. На процедуру изменения МАС беспроводного адаптера в Линуксе уходит лишь несколько секунд, например, командой «ifconfig wlan0 down». Также утилита «Macchanger» позволяет в автоматическом режиме присваивать случайные МАС, в результате даже технически продвинутый владелец сети будет сбит с толку. А если жертва использует белый список, то определить лояльный адрес помогает приложение «Airodump-ng». Утилита отображает разрешенные МАС в графе «STATION».

Подобрать МАС способно и приложение mdk3 в режиме брутфорса. Главным преимуществом утилиты является возможность выявления МАС даже при отсутствии соединенных с беспроводным маршрутизатором девайсов. Например, можно применить команду: mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34.

Взлом паролей из рукопожатий и WEP

Hashcat – универсальный и самый быстрый взломщик паролей. Среди прочих, также умеет взламывать пароль от Wi-Fi сетей. Самой быстрой её делает то, что она одновременно использует видеокарты и центральный процессор для перебора возможных вариантов пароля.

Aircrack-ng – это программа по взлому WEP и WPA/WPA2 паролей. Для взлома пароля WEP необходимо собрать достаточное количество определённых фреймов, далее используются различные техники для раскрытия пароля. Для взлома пароля WPA/WPA2 необходимо захватить рукопожатие. Для WPA/WPA2 программа Aircrack-ng умеет применять только атаку по словарю (полный перебор отсутствует).

Pyrit – это взломщик ключей WPA/WPA2-PSK с использованием видеокарт.

Pyrit позволяет создавать массивные базы данных предварительно вычисленных данных. Эти данные рассчитываются для перехваченной в фазе аутентификации WPA/WPA2-PSK информации от конкретной точки доступа. В конечном счёте, эти базы данных используются для взлома пароля WPA/WPA2. При этом достигается хороший компромисс между занимаемым пространством и временем.

coWPAtty – создаёт аналогичные таблицы, как и Pyrit, с предварительно рассчитанными данными. Но в отличие от Pyrit не использует графическую карту, поэтому работает медленнее.

WPA2-HalfHandshake-Crack – умеет взламывать половинчатые рукопожатия методом перебора.

Использование адаптеров или переходников

Любой адаптер снижает качество передачи изображения и скорость отправки данных. Целесообразно применять переходники с одних на другие разъемы, если других вариантов соединения не предусмотрено. К примеру, если выбрать некачественный адаптер Dp при передачи видеосигнала появляется ошибка HDCP, мерцание изображения или полная потеря картинки.

Для дисплейпортов предусмотрены 2 вида адаптеров: пассивные и активные. Только второй вариант при соединении ПК и одного экрана обеспечивает полную поддержку дисплейных конфигураций. Для подключения более 2 мониторов за один раз лучше применять пассивные адаптеры.

Переходники для HDMI в современных ТВ и ноутбуках не требуются. Чаще всего такой разъем уже предусмотрен в базовой комплектации техники. Это упрощает подключение и позволяет наслаждаться полным качеством цифрового звука и картинки.

Последние шаги

Теперь вам понадобится еще одна программа — Microsoft .NET Framework 2.0. Установите ее (вам должна быть доступна графическая оболочка программы). Найдите папку, где содержится Аircrack, откройте ее и в «Настройках» задайте путь к файлу с пакетами, тип шифрования (WEP) и размер ключа. Нажмите на «Launch».

После проведения поиска вы увидите новое окно, куда нужно ввести номер того адептера, которому соответствует группа векторов инициализации (IVs). После этого программа сама определит записанный в кодировке ASCII ключ.

Дело сделано, и теперь вы можете подключиться к чужой сети

. Запустите CommView, войдите в «Настройки» и введите найденный вами код в шестнадцатизначном виде.

Вы увидите запросы в текущих IP-соединениях. Откройте вкладку «Пакеты» и выберите строку «Реконструкция TCP-сессии». Наслаждайтесь соседским Wi-Fi!

Как найти открытые порты?

Один из сервисов тестирования на проникновение предлагает американский поставщик IT-услуг Gibson Research Corporation. Для запуска проверки зайдите на сайт GRC, из меню «Services» выберите пункт «ShieldsUP», а затем нажмите на «Proceed».

Поиск багов: нажатием на «ShieldsUP» вы проверите свою сеть на наличие открытых портов

По завершению теста вы увидите в окне все открытые порты вашей сети. Чтобы выяснить, какие именно устройства за ними скрываются, забейте в Google номер порта. Как правило, эти результаты уже могут указать на виновника. Для ограничения зоны поиска добавьте к номеру порта название вашего умного оборудования.

После вычисления соответствующего устройства вы можете ограничить ему выход в Интернет. Пользователям роутеров Keenetic для этой цели, к примеру, доступны сегменты (см. выше «Сегментирование сетей») или список разрешенных устройств. Кроме того, проверьте на сайтах CERT, не входит ли это устройство в список

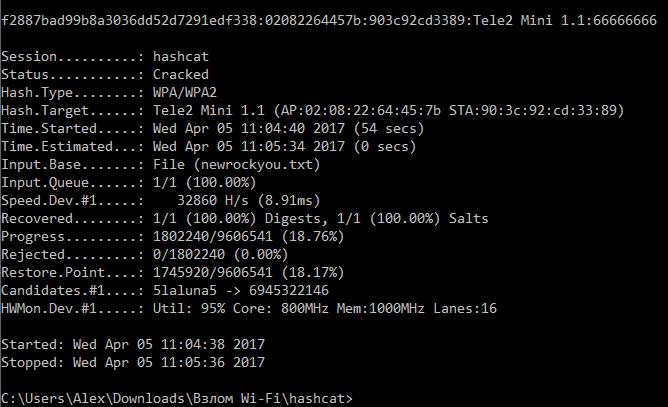

Взлом Wi-Fi хешей

Подбирать пароль для захваченных хешей можно разными программами, самая быстра из них это Hashcat.

Для запуска взлома хеша Wi-Fi по словарю используется команда вида:

hashcat -m 2500 '/usr/share/hashcatch/handshakes/ХЕШ.hccapx' СЛОВАРЬ.txt

Для взлома по маске используется команда вида:

hashcat -m 2500 -a 3 '/usr/share/hashcatch/handshakes/ХЕШ.hccapx' МАСКА

Например, следующей командой я запустил атаку в отношении хеша 14:9D:09:CF:F5:08.hccapx используя маску 6?d?d?d?d?d?d?d?d. Эта маска означает 9 символов, первым из которых является цифра 6, а остальными могут быть любые цифры — это характерные номера телефонов для мест, где захвачено рукопожатие:

hashcat -m 2500 -a 3 --hwmon-temp-abort=100 '/usr/share/hashcatch/handshakes/14:9D:09:CF:F5:08.hccapx' 6?d?d?d?d?d?d?d?d

Взлом завершился удачно, найденный пароль Wi-Fi находится в строке:

8053b8ba46189df8b8e916053ca7bbff:149d09cff508:6cab317133a5:3BB-SAYJAI:670323273

3BB-SAYJAI — это название Точки Доступа, а 670323273 это пароль от неё.

Дополнительно смотрите материалы:

- Инструкция по hashcat: запуск и использование программы для взлома паролей

- Взлом рукопожатий (handshake) с использованием графического процессора в Windows

- Справка по Hashcat

Атака Pixie Dust

Теперь нужно запустить команду вида:

sudo python3 oneshot.py -i wlan0 -b BSSID -K

В этой команде BSSID нужно заменить на действительное значение для интересующей точки доступа. Например:

sudo python3 oneshot.py -i wlan0 -b b0:c2:87:4b:e0:fd -K

Полученный вывод:

Running wpa_supplicant... Trying PIN "12345670"... Scanning... Authenticating... Authenticated Associating with AP... Associated with B0:C2:87:4B:E0:FD (ESSID: Mr.yongyut Daengluead 2G) Sending EAPOL Start... Received Identity Request Sending Identity Response... Received WPS Message M1 E-Nonce: 460029BB72C930E71309524CB331A25D Sending WPS Message M2... PKR: 53E94D34306AA115199C7F1DDBA2CC7572F60D64A9EF6F6A6211416CDA2EB679C00BF9297D00895FFE412AD90BE5A33D902EF9200229E5A88C63892B3FC9366B110EF71853E5F93037036041A1DACFFC3CAB59ACB12A9D9EF8DB47F2F0F5C98C95830CBD7689C18B34B1A839C1C5975E99CDC507594D76C0F5CE1CEC85207478A16B50F05E4E5F20CB804B1E58D734939F736EF899AE4C9CFE818A72DCA72E19845737E3765B23C4A0F746F6876DECF3680EFAD08FEE156B152F56A572151A72 PKE: CADFCC3F2D87D4EFBAF35A7541C50D966BAC20BD3FB204AC8883F8B77E8F557F2F2D2D796E13FC3DA98BDAEFC5C76CFDD90283E715988C7C61A0456632E436705C8978A1F210533A1FF70BEE8F1BF0026037C5922DC4E2A7E99AC4AFD679A627809DA03362BC674E0200E78E0F686F7C77B17A02C502F87FF697F35D8BCDA364B515CD3DB37B17F84BDA76C1E8C63C3DC23F7E306701AB201F85D701DFF1D3102D59A6BDF6A4153D6C40EC2690E1178639BE85314DC7C0EC39AA0885455D4D4C AuthKey: DD5238440D336186241B11838D46970E9DA9E9715CF4221374875F09310F8EC6 Received WPS Message M3 E-Hash1: 2D7CD407438467EE2C14FD9F58A8E81CCD7AADA2D6913DF5B43F059B55C417ED E-Hash2: 164CA34B538C84ED15C676B09D84CCE2347EF4944D2F51086CEA7F517707F423 Sending WPS Message M4... Received WPS Message M5 Sending WPS Message M6... Received WPS Message M7 WPS PIN: '12345670' WPA PSK: '0619560772' AP SSID: 'Mr.yongyut Daengluead 2G'

Узнанный ПИН находится в строке WPS PIN, пароль от Wi-Fi в строке WPA PSK, а название точки доступа в строке AP SSID:

WPS PIN: '12345670' WPA PSK: '0619560772' AP SSID: 'Mr.yongyut Daengluead 2G'

То есть эта ТД Wi-Fi не прошла аудит безопасности…

В случае неудачи на нашей стороне, будет выведено что-то вроде:

WPS-FAIL error No enough data to run Pixie Dust attack

Сегментирования домашней сети

Для создания нового сегмента необходимо в интерфейсе роутера зайти в меню «Домашняя сеть» на вкладке «Сегменты» нажмите «Добавить сегмент». Далее можно установить для него настройки — например, разрешить или запретить устройству выход в Сеть.

Нужна своя политика доступа для каждого устройства. Владельцы Keenetic могут создать профили доступа. Они позволяют регулировать доступ к Интернету для каждого отдельного устройства. Эту защиту хакерам обойти непросто

Затем нужно будет прописать в этом сегменте клиентов, которым вы планируете выдать лишь доступ в Интернет, либо создается отдельный профиль, либо настраивается гостевой Wi-Fi. Кроме того, на вкладке «Устройства» можно разрешить или запретить конкретному девайсу доступ в Интернет.

- Как обеспечить безопасность сети

- Могут ли взломать ваш Wi-Fi WPA2?

- Как организовать надежную защиту домашнего роутера

Фото: компании-производители

Какая атака на Wi-Fi самая быстрая?

Раньше я бы ответил: WPS. Если на точке доступа включен Wi-Fi Protected Setup, то с большой вероятностью она вскрывается перебором известных пинов или более изящной атакой PixieDust. Список пинов для перебора берется из дефолтных конфигов производителя, который определяется по MAC-адресу. Делать исчерпывающий перебор всех вариантов (брутфорс) чаще всего бессмысленно, так как после N неудачных попыток авторизации по WPS роутер надолго блокирует дальнейшие.

Успешный подбор WPS PIN с помощью WiFi-Autopwner

В любом случае атака на WPS занимала до пяти минут и казалась скоростной по сравнению с ожиданием захвата хендшейка WPA, который потом еще надо мучительно долго брутить. Однако сейчас появился новый тип атаки — PMKID (Pairwise Master Key Identifier). На уязвимых роутерах она позволяет захватить хендшейк за считаные секунды, и даже при отсутствии подключенных к нему клиентов! С ней не надо никого ждать и деаутентифицировать, достаточно одной (даже безуспешной) попытки авторизации с твоей стороны.

Поэтому оптимальный алгоритм взло… аудита следующий: определяем, включен ли на целевой точке доступа режим WPS. Если да, запускаем PixieDust. Безуспешно? Тогда перебор известных пинов. Не получилось? Проверяем, не включено ли шифрование WEP, которое тоже обходится влет. Если нет, то выполняем атаку PMKID на WPA(2). Если уж и так не получилось, тогда вспоминаем классику и ждем хендшейка (чтобы не палиться) или активно кикаем клиентов, чтобы наловить их сессии авторизации.

Я узнал WPS PIN, что дальше?

Дальше с его помощью можно подключиться к роутеру и узнать пароль, каким бы длинным и сложным он ни был. Вообще WPS — это огромная дыра в безопасности. На своем оборудовании я всегда его отключаю, а потом еще проверяю Wi-Fi-сканером, действительно ли WPS выключен.

Я перехватил хендшейк. Что с ним делать?

Четырехстороннее рукопожатие записывается скриптом Wifite2 в файл с расширением .

Захват классического хендшейка WPA

TCPdump, Wireshark, Nmap и другие программы используют формат . Хендшейк PMKID будет иметь формат .

По умолчанию Wifite использует для подбора паролей Aircrack-ng. Он отправляет команду вида

В простейших вариантах этого достаточно, однако чаще приходится конвертировать хендшейки с помощью hcxtools, чтобы скормить одной из продвинутых утилит для перебора паролей. Например, John the Ripper или hashcat.

Мне больше нравится hashcat. Для работы с ней нужно конвертировать .cap в формат . Сделать это можно также онлайн или локально утилитой . В последнем случае придется скачать исходник и скомпилировать его.

Полученный исполняемый файл удобнее закинуть в /bin, чтобы затем обращаться к нему откуда угодно.

Успешный подбор пароля Wi-Fi в hashcat по хендшейку WPA2

Точно так же брутятся хеши PMKID. Просто нужно явно указать hashcat тип хендшейка и словарь.

Брут PMKID в hashcat